2016/06/15

誌面情報 vol55

年金機構の情報漏えい事案から学ぶ

遠隔操作ウイルス事件

2012年に国内で発生した遠隔操作ウイルス事件は、犯人は捕まったが様々な問題を提起した。事件が起きたころのウェブの実態についてまず説明する。ウェブの掲示版などに犯罪予告が書き込まれると、警察が捜査を始める。8年前の秋葉原通り魔殺人事件でも犯人はウェブに予告を書き込んでいた。そういった経緯があり、書き込みがあると警察が動くようになった。見つけるとIPアドレスを特定し、管理しているプロバイダに捜査令状を見せて本人を特定する。IPアドレスを偽造する手法を使っても逃れられず、概ね本物のIPが残るので捜査が可能だ。

遠隔操作ウイルス事件では襲撃や殺害予告の書き込みを見つけた警察が捜査し、警視庁、大阪府警、神奈川県警、三重県警が「犯人」を逮捕したが誤認逮捕だった。ウイルスによってPCを遠隔操作し、あたかも不正書き込みをしたように見せかけた。ウイルス自体はウェブの掲示版で便利なプログラムとして紹介されていた。それをダウンロードしたときに遠隔操作ウイルスに感染していた。

実際に遠隔操作で書き込ませた方法はうまくできていた。別のサイトに脅迫文を書き、それを自動で取りに行くプログラムだった。また、脅迫文が置かれたサイトの管理者にその脅迫文が気づかれないよう暗号もかけていた。ウイルスを作るときには既成のものを少し改良する人が多いが、このウイルスはゼロから作り、いろいろ考えられたプログラムだった。匿名通信経路を介して書き込み、気づかれないようにもしていた。

最終的に捕まったが、逮捕された人が遠隔操作した人なのか遠隔操作された人なのか判断が難しく、当時の被告は無罪を主張していた。警察は勤務していた会社のPCを押収して、様々な証拠を集めた。弁護側は別に真犯人がいて、被告は犯人のように見せかけられていると対立。私の分析では特定のソフトウェアのインストールを繰り返し、遠隔操作の痕跡を完全に消しつつ、WindowsのOSに残された履歴を整合させ、PCの利用者に気づかれないようにGU(Iグラフィカルユーザーインターフェース)を隠蔽しながら行っていたので被告が犯人だと疑った。ただ、ひょっとすると天才的な不正者なら、そう仕向けることもできるかもしれないと思っていた。

結果、一度は保釈されたが、保釈中にスマートフォンから「真犯人」を名乗るメールを送信して、河原に埋めようとしたスマートフォンを警察が見つけて逮捕された。しかし、データだけを見ていたら捕まえられなかった。こういう事件が起こる時代になっている。

誌面情報 vol55の他の記事

- セキュリティとレジリエンシーの融合

- サイバー攻撃の正体

- 止める判断が求められる 企業のBCPにおける自然災害とサイバーリスク

- 年金機構の情報漏えい事案から学ぶ サイバー攻撃最悪のシナリオ

- IT-BCPの発展と課題

おすすめ記事

-

リスク対策.com編集長が斬る!【2024年4月23日配信アーカイブ】

【4月23日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:南海トラフ地震臨時情報を想定した訓練手法

2024/04/23

-

-

2023年防災・BCP・リスクマネジメント事例集【永久保存版】

リスク対策.comは、PDF媒体「月刊BCPリーダーズ」2023年1月号~12月号に掲載した企業事例記事を抜粋し、テーマ別にまとめました。合計16社の取り組みを読むことができます。さまざまな業種・規模の企業事例は、防災・BCP、リスクマネジメントの実践イメージをつかむうえで有効。自社の学びや振り返り、改善にお役立てください。

2024/04/22

-

-

リスク対策.com編集長が斬る!【2024年4月16日配信アーカイブ】

【4月16日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:熊本地震におけるBCP

2024/04/16

-

調達先の分散化で製造停止を回避

2018年の西日本豪雨で甚大な被害を受けた岡山県倉敷市真備町。オフィス家具を製造するホリグチは真備町内でも高台に立地するため、工場と事務所は無事だった。しかし通信と物流がストップ。事業を続けるため工夫を重ねた。その後、被災経験から保険を見直し、調達先も分散化。おかげで2023年5月には調達先で事故が起き仕入れがストップするも、代替先からの仕入れで解決した。

2024/04/16

-

工場が吹き飛ぶ爆発被害からの再起動

2018年の西日本豪雨で隣接するアルミ工場が爆発し、施設の一部が吹き飛ぶなど壊滅的な被害を受けた川上鉄工所。新たな設備の調達に苦労するも、8カ月後に工場の再稼働を果たす。その後、BCPの策定に取り組んだ。事業継続で最大の障害は金属の加温設備。浸水したら工場はストップする。同社は対策に動き出している。

2024/04/15

-

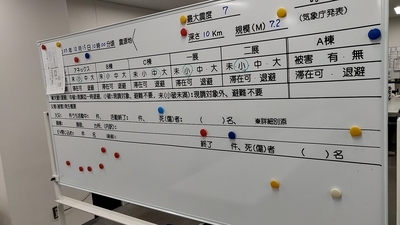

動きやすい対策本部のディテールを随所に

1971年にから、、50年以上にわたり首都圏の流通を支えてきた東京流通センター。物流の要としての機能だけではなく、オフィスビルやイベントホールも備える。2017年、2023年には免震装置を導入した最新の物流ビルを竣工。同社は防災対策だけではなく、BCMにも力を入れている。

2024/04/12

-

民間企業の強みを発揮し3日でアプリ開発

1月7日、SAPジャパンに能登半島地震の災害支援の依頼が届いた。石川県庁が避難所の状況を把握するため、最前線で活動していた自衛隊やDMAT(災害派遣医療チーム)の持つ避難所データを統合する依頼だった。状況が切迫するなか、同社は3日でアプリケーションを開発した。

2024/04/11

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

![危機管理2022[特別版]](https://risk.ismcdn.jp/mwimgs/f/6/160wm/img_f648c41c9ab3efa47e42de691aa7a2dc215249.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方