2017/02/08

講演録

IoT時代におけるサイバー攻撃のシナリオ

近年目立つ標的型攻撃主流

サイバー攻撃の被害はランサムウェアを始めとして様々な形で増えている。サイバー攻撃にはこれまでに2つのターニングポイントがあった。1つは2000年頃で、科学技術庁などのホームページが改ざんされたときだった。想定していた攻撃が実際に日本で起こってしまったことが衝撃だった。

2つ目のターニングポイントは2010年ころ。典型的な例はStuxnetの出現になる。Stuxnetは米国とイスラエルが協力して開発したとされるマルウェアで、イランの核燃料製造用の遠心分離機を破壊した有名なウイルス。イランの核開発を1年以上遅らせたと言われている。WindowsのPCからPCに感染し、普段は何もしないが、遠心分離機の回転を制御するソフトを見つけると動き出す。2011年には三菱重工業へも標的型攻撃が行われた。

2000年ごろと2010年以降では様相が変化している。まずは攻撃目的。当初は改ざんなどでメッセージを残すといったハッカーによる自己PRが中心だった。第2のターニングポイント以降は金や機密情報目的が増えている。犯罪者もハッカー以外にアクティビストという政治的主張者も目立つようになった。

また犯罪者の組織化も進み、国家スパイや産業スパイもいる。標的はITから電力や交通といった重要インフラにまで広がりを見せている。攻撃パターンは不特定多数を対象にしたものから「標的型」という攻撃対象を絞ったものに変わってきている。先ほどのStuxnetによるイランへの攻撃だけでなく、日本年金機構への攻撃もそうだ。

企業化しているハッカー集団

日本年金機構に送られてきたメールは添付ファイルを開けたくなる文面になっており、4名がメールを開封してしまった。感染したPCから、ウイルスは環境を把握した上で、C&Cというサーバーに強制的にアクセスさせて、その環境に最適な攻撃プログラムをダウンロードしてから暴れ出した。最終的には日本年金機構のPCやサーバー31台が感染してしまった。年金番号は基幹システムだけで扱うはずが業務の効率化のため、本来なら無いはずのPC内にあったために流出が拡大してしまった。なかなか足がつかない、高度で組織的な犯罪だったといえる。流出した情報は全部で125万件。対象者は101万人だったと報告されている。

この攻撃の特徴はウイルスの亜種をどんどん作り、ウイルスチェックやワクチンからの攻撃をすり抜けるように改良を重ねている点。そのファイル作成の時間を解析すると、9~12時、14~17時に偏っていた。一般的なの勤務時刻とほぼ一致している。普通、ハッカーの攻撃なら1日中、あるいは夜のみになる。おそらく企業のような組織によるもので、日本より1時間の時差があったことから、その組織の拠点となった国は断定できないが推測はできる。

米国では2015年に同様の攻撃が行われた。米連邦政府の人事管理局がサイバー攻撃を受け、政府機関の職員や契約業者ら2150万人分もの身元調査にかかわる情報が盗まれるという大変な被害を受けた。同年にはドイツでも連邦議会にハッカー攻撃が仕掛けられ、PCの総取り換えを余儀なくされた。サイバー空間では攻撃は簡単だが、守備はとても難しく対策は限られている。

今後はどのようなサイバー攻撃が増えるか。IoT時代となりその前兆のようなものはある。ひとつは被害形態が多様化している。従来は機密性の喪失、つまりは機密情報を盗むことに主眼が置かれていた。これからは完全性や可用性の喪失ということで、情報の書き換えやシステムの停止などを狙うだろう。被害形態の多様化や攻撃対象の多様化、攻撃の多様化が起きる。結果として「機密性」の喪失だけではなく、サイバー攻撃でデータの欠損など「完全性」が崩れ、システムを継続して動かす「可用性」も失われる。

- keyword

- TIEMS

- サイバー攻撃

- サイバーセキュリティ

講演録の他の記事

おすすめ記事

-

-

リスク対策.com編集長が斬る!【2024年4月23日配信アーカイブ】

【4月23日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:南海トラフ地震臨時情報を想定した訓練手法

2024/04/23

-

-

-

2023年防災・BCP・リスクマネジメント事例集【永久保存版】

リスク対策.comは、PDF媒体「月刊BCPリーダーズ」2023年1月号~12月号に掲載した企業事例記事を抜粋し、テーマ別にまとめました。合計16社の取り組みを読むことができます。さまざまな業種・規模の企業事例は、防災・BCP、リスクマネジメントの実践イメージをつかむうえで有効。自社の学びや振り返り、改善にお役立てください。

2024/04/22

-

-

リスク対策.com編集長が斬る!【2024年4月16日配信アーカイブ】

【4月16日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:熊本地震におけるBCP

2024/04/16

-

調達先の分散化で製造停止を回避

2018年の西日本豪雨で甚大な被害を受けた岡山県倉敷市真備町。オフィス家具を製造するホリグチは真備町内でも高台に立地するため、工場と事務所は無事だった。しかし通信と物流がストップ。事業を続けるため工夫を重ねた。その後、被災経験から保険を見直し、調達先も分散化。おかげで2023年5月には調達先で事故が起き仕入れがストップするも、代替先からの仕入れで解決した。

2024/04/16

-

工場が吹き飛ぶ爆発被害からの再起動

2018年の西日本豪雨で隣接するアルミ工場が爆発し、施設の一部が吹き飛ぶなど壊滅的な被害を受けた川上鉄工所。新たな設備の調達に苦労するも、8カ月後に工場の再稼働を果たす。その後、BCPの策定に取り組んだ。事業継続で最大の障害は金属の加温設備。浸水したら工場はストップする。同社は対策に動き出している。

2024/04/15

-

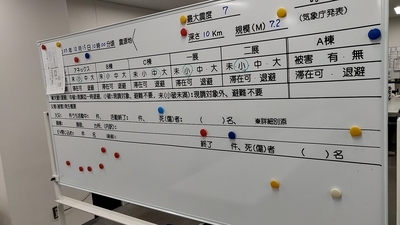

動きやすい対策本部のディテールを随所に

1971年にから、、50年以上にわたり首都圏の流通を支えてきた東京流通センター。物流の要としての機能だけではなく、オフィスビルやイベントホールも備える。2017年、2023年には免震装置を導入した最新の物流ビルを竣工。同社は防災対策だけではなく、BCMにも力を入れている。

2024/04/12

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

![危機管理2022[特別版]](https://risk.ismcdn.jp/mwimgs/f/6/160wm/img_f648c41c9ab3efa47e42de691aa7a2dc215249.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方