2017/02/08

講演録

IoT時代におけるサイバー攻撃のシナリオ

注目すべきランサムウェアの脅威

最近話題になっているのが身代金要求プログラムのランサムウェア。相手のPCの中に入り込みファイルを暗号技術で強制的にパッケージする。身代金を要求して支払われたら暗号を解除する仕組みで、足がつかないようビットコインで払うよう要求される。トレンドマイクロ社の調査によれば、25.1%の企業がこのウイルスの被害にあい、被害にあった企業のうち62.6%が支払っている。支払額は数百万円のケースもある。支払えば元に戻る場合が多いが、後で何度も攻撃を仕掛けられる可能性はあるし、裏社会に資金が流れるのでおすすめはできない。

身代金なしでの対応では解除ツールを使うほか、ボリュームシャドウコピーによる復元もできる。しかし何よりも、バックアップをしっかりとり、保管することが一番の対策になる。このウイルスにかかるとデータが暗号化されるので、完全性の喪失と可用性の喪失が同時に起こる。今、最も注目すべき攻撃なので注意してほしい。

IoT化が加速すると様々なものがネットワークにつながるので、攻撃対象も当然多様化する。対策はとても難しい。制御システムへの攻撃の例としては、2015年にウクライナ西部の都市イヴァーノ=フランキーウシク周辺で140万世帯が停電した。ウクライナ側はロシアからの攻撃と主張している。五輪を控える日本でもサイバー攻撃による停電には警戒が必要だ。

今後の一般的な攻撃対象として特に心配されているのが自動車。実際に起きた犯罪としては増幅器を使って電子キーの電波を増大させ、持ち主が車に対し近くにいると認識させ、ロックを解除させるケースがあった。そして車中のものを盗む。また、危惧されているのは外部から車をコントールしてしまう方法。良識的なハッカーが自動車会社に事前通告したうえで、自動車に対し遠隔操作を仕掛けた。すると数マイル離れたところからハンドル操作やブレーキの無効化などを実際に行うことができた。攻撃により車を制御するCAN(車載ネットワーク)が、つながらないはずのネットとつながってしまったためだ。ほかにもコンピューターが組み込まれている情報家電、防犯カメラ、コピーとFAXの複合機、医療機器などあらゆるものが攻撃対象になる。監視カメラのパスワードを設定しなかったばかりに、映像の流出も起こった。

サイバー犯罪は元手かからず割がいい

今後の対応だがますます攻撃は激しくなる。IoT時代は制御システムが大事で、セキュリティ対策は難しい。技術革新が進むことから、既存のIoTと今後のIoTに対する対策は分けて考えたほうがいい。前者はセキュアケートウェイ、後者は暗号認証機能を持つ低価格のセキュアチップの利用が効果的になるだろう。

攻撃元の組織化が進んでいる。従来のサイバー攻撃はハッカー自身によるものが中心だった。最近は犯罪者がハッカーを雇って行ったり、組織化したりしている。またロシアなど国家の関与も疑われている。サイバー犯罪は割のいい犯罪という話がある。なぜなら元手がかからず、足がつきにくい。サイバー攻撃のほか殺人などの請負までウェブを通じて行われる始末だ。

企業にとっての脅威には、サプライチェーンから調達した機器にプログラムが仕込まれ勝手に通信されるケースも考えられる。米国では中国の大手通信メーカー「HUAWEI」から調達した機器が深夜に動き、本国にデータを送信していた疑惑がある。また、中国のスマートフォンメーカー「Coolpad」が製造したハイエンド向けAndroid端末にバックドアの設置が発覚。信頼している製造国から買えばいいというわけではない。部品の製造国も疑わねばならないからだ。

研究者は攻撃の進化に対応できるように今から検討する必要がある。一般の技術者はセキュリティの動向を注意深く監視しなければならない。

(了)

- keyword

- TIEMS

- サイバー攻撃

- サイバーセキュリティ

講演録の他の記事

おすすめ記事

-

-

リスク対策.com編集長が斬る!【2024年4月23日配信アーカイブ】

【4月23日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:南海トラフ地震臨時情報を想定した訓練手法

2024/04/23

-

-

-

2023年防災・BCP・リスクマネジメント事例集【永久保存版】

リスク対策.comは、PDF媒体「月刊BCPリーダーズ」2023年1月号~12月号に掲載した企業事例記事を抜粋し、テーマ別にまとめました。合計16社の取り組みを読むことができます。さまざまな業種・規模の企業事例は、防災・BCP、リスクマネジメントの実践イメージをつかむうえで有効。自社の学びや振り返り、改善にお役立てください。

2024/04/22

-

-

リスク対策.com編集長が斬る!【2024年4月16日配信アーカイブ】

【4月16日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:熊本地震におけるBCP

2024/04/16

-

調達先の分散化で製造停止を回避

2018年の西日本豪雨で甚大な被害を受けた岡山県倉敷市真備町。オフィス家具を製造するホリグチは真備町内でも高台に立地するため、工場と事務所は無事だった。しかし通信と物流がストップ。事業を続けるため工夫を重ねた。その後、被災経験から保険を見直し、調達先も分散化。おかげで2023年5月には調達先で事故が起き仕入れがストップするも、代替先からの仕入れで解決した。

2024/04/16

-

工場が吹き飛ぶ爆発被害からの再起動

2018年の西日本豪雨で隣接するアルミ工場が爆発し、施設の一部が吹き飛ぶなど壊滅的な被害を受けた川上鉄工所。新たな設備の調達に苦労するも、8カ月後に工場の再稼働を果たす。その後、BCPの策定に取り組んだ。事業継続で最大の障害は金属の加温設備。浸水したら工場はストップする。同社は対策に動き出している。

2024/04/15

-

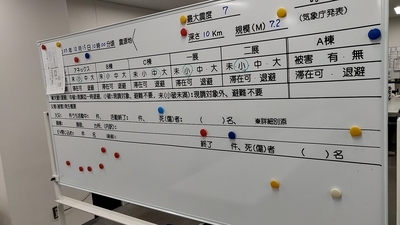

動きやすい対策本部のディテールを随所に

1971年にから、、50年以上にわたり首都圏の流通を支えてきた東京流通センター。物流の要としての機能だけではなく、オフィスビルやイベントホールも備える。2017年、2023年には免震装置を導入した最新の物流ビルを竣工。同社は防災対策だけではなく、BCMにも力を入れている。

2024/04/12

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

![危機管理2022[特別版]](https://risk.ismcdn.jp/mwimgs/f/6/160wm/img_f648c41c9ab3efa47e42de691aa7a2dc215249.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方