2018/03/19

防災・危機管理トピックス

ネットワーク上には、さまざまな極秘情報が流れています。しかし、それらには鍵がかかっているため、仮にデータを横取りしたとしても鍵を解除しなければ中身を読むことはできません。普段、私たちは情報セキュリティ...

» 続きはこちら防災・危機管理トピックスの他の記事

おすすめ記事

-

-

リスク対策.com編集長が斬る!【2024年4月23日配信アーカイブ】

【4月23日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:南海トラフ地震臨時情報を想定した訓練手法

2024/04/23

-

-

-

2023年防災・BCP・リスクマネジメント事例集【永久保存版】

リスク対策.comは、PDF媒体「月刊BCPリーダーズ」2023年1月号~12月号に掲載した企業事例記事を抜粋し、テーマ別にまとめました。合計16社の取り組みを読むことができます。さまざまな業種・規模の企業事例は、防災・BCP、リスクマネジメントの実践イメージをつかむうえで有効。自社の学びや振り返り、改善にお役立てください。

2024/04/22

-

-

リスク対策.com編集長が斬る!【2024年4月16日配信アーカイブ】

【4月16日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:熊本地震におけるBCP

2024/04/16

-

調達先の分散化で製造停止を回避

2018年の西日本豪雨で甚大な被害を受けた岡山県倉敷市真備町。オフィス家具を製造するホリグチは真備町内でも高台に立地するため、工場と事務所は無事だった。しかし通信と物流がストップ。事業を続けるため工夫を重ねた。その後、被災経験から保険を見直し、調達先も分散化。おかげで2023年5月には調達先で事故が起き仕入れがストップするも、代替先からの仕入れで解決した。

2024/04/16

-

工場が吹き飛ぶ爆発被害からの再起動

2018年の西日本豪雨で隣接するアルミ工場が爆発し、施設の一部が吹き飛ぶなど壊滅的な被害を受けた川上鉄工所。新たな設備の調達に苦労するも、8カ月後に工場の再稼働を果たす。その後、BCPの策定に取り組んだ。事業継続で最大の障害は金属の加温設備。浸水したら工場はストップする。同社は対策に動き出している。

2024/04/15

-

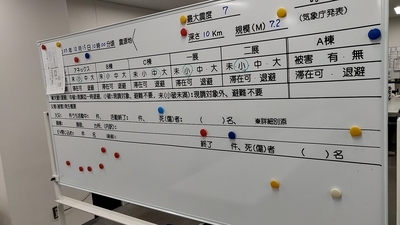

動きやすい対策本部のディテールを随所に

1971年にから、、50年以上にわたり首都圏の流通を支えてきた東京流通センター。物流の要としての機能だけではなく、オフィスビルやイベントホールも備える。2017年、2023年には免震装置を導入した最新の物流ビルを竣工。同社は防災対策だけではなく、BCMにも力を入れている。

2024/04/12

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

![危機管理2022[特別版]](https://risk.ismcdn.jp/mwimgs/f/6/160wm/img_f648c41c9ab3efa47e42de691aa7a2dc215249.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方