2024/03/28

株式会社日立ソリューションズ

企業が直面しているサイバーリスク

――企業はさまざまなサイバーリスクにさらされています。現時点で企業が直面しているサイバーリスクには、どういった特徴が見られますか?

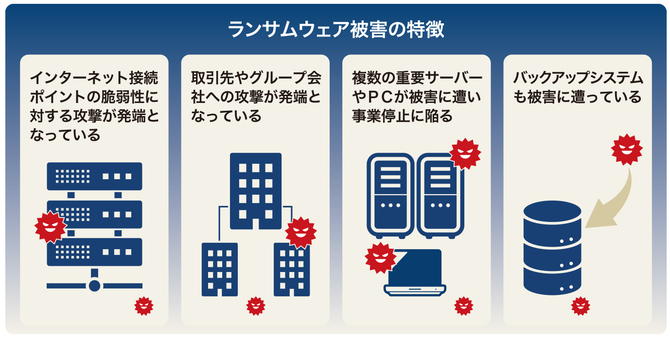

扇 やはりランサムウエアの被害が大きいですね。一昔前は「ばらまき型」が主流でしたが、今は「標的型」に変わってきています。特に狙われているのが、取引先やグループ会社などサプライチェーンを構成する組織です。体制が脆弱なケースが多く、侵入されやすいというのが実態です。他にも特徴的なのが、「本番」サーバーだけでなく、バックアップサーバーも狙われていることなども挙げられます。

――侵入経路の傾向は?

扇 VPN機器の脆弱性が悪用されるケースが頻発しています。アカウントのIDやパスワードが漏れてしまい、リモートデスクトップから侵入されてしまうケースも。あとはクラウドですね。クラウドの設定ミスがあったりすると、容易に侵入されてしまいます。

――そのような状況で、企業のセキュリティに対する意識は変化しているのでしょうか?

扇 大企業を中心に、セキュリティへの意識が高まっているのは肌感覚でも感じています。特に従業員が3,000人以上いるような企業では、DXを推進するチームの中にセキュリティ担当がいたり、セキュリティに関するワーキンググループを作ったりしている組織もあります。

とはいえ、そこまでしっかりセキュリティ対策を取っている企業は多くはありません。

クラウド環境のセキュリティ対策が課題に

――多くの企業がDX化を進めていますが、事業部門が主導しているケースでは、セキュリティ対策まで意識が向かず、対策が不十分になっているケースもあります。

扇 特に私が懸念しているのが、クラウド環境と、製造業の工場のネットワーク環境です。製造業ではIoT化とクラウドの活用が進んでいますが、セキュリティ対策が追い付いていない企業は多いと感じます。

オンプレミスの場合は情報システム部門がネットワークを管理・監視しますから、セキュリティ対策はある程度はできています。しかしクラウドの場合は事業部門が導入するケースも少なくなく、情報システム部門がすべてを管理するのは現実的に難しいです。情報システム部門の人員が少数なことが多いので、各部署で導入しているクラウドサービスをすべて管理しつつ目を光らせるとなると、相当な負担です。

――クラウド環境が無管理状態化しやすい、ということですね。

扇 社員の方が自宅でクラウド環境のテストをするために通信ポートを開けていたりすると、そこから侵入されるリスクはあります。

事業部門の方はセキュリティの専門的知識がある方ばかりではありません。リスクに対する感覚が甘い方も当然います。クラウドを使用する際のガイドラインを企業で策定するなど、全社で何らかの対策を講じる必要があります。事業部門の方もセキュリティの必要性は感じてはいるものの、「どうしたらいいか分からない」という悩みを抱えている方が多いようです。

防御しきれないことを前提に「サイバーレジリエンス」力を高める必要がある

――サイバーセキュリティ対策の重要性が高まる中、注目されているのが「サイバーレジリエンス」です。サイバーレジリエンスとはどういった考え方なのでしょうか?

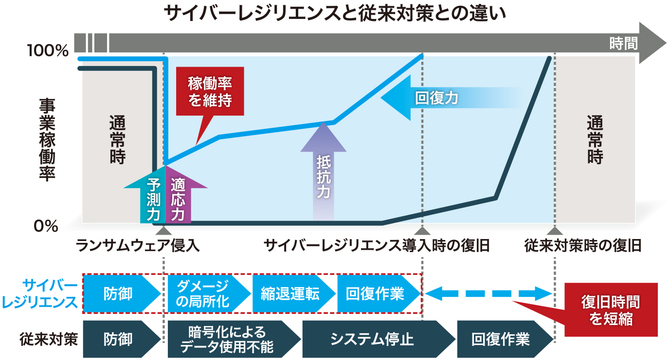

扇 サイバーレジリエンスとは、「“防御”だけでなく“事業継続”の観点を加え、ダメージを局所化して縮退運転を行い迅速に回復する取り組み」を指します。

従来のサイバーセキュリティは、防御のみに注力していました。とにかく「侵害を受けないことが第一」という考え方です。

一方でサイバーレジリエンスは、侵害を受けることを前提として、侵害を受けてからどう回復させるかにも重きを置いています。この点が大きな違いですね。

――例えば別のリスクで例えると、地震のようなイメージですか?地震は完全に無くすことはできないので、いかに地震が起きたときに受けるダメージを減らすかが重要ですよね。

扇 サイバーレジリエンスにおいては、いかに事業を迅速に回復させるかという点は非常に重要です。ランサムウエア等の被害を受けた後に復旧がうまくいかず、1カ月、2カ月と事業が止まってしまうことも珍しくありません。そこから少しずつ回復していき、ようやく正常運転に戻るというプロセスです。

――サイバーレジリエンスでは、この復旧にかかる時間を短縮することをめざすわけですね。このときに重要なポイントはどこにあるのでしょうか?

扇 これについては、米国国立標準技術研究所(NIST)がガイドラインを策定しています。NISTは、「企業が備えるべきサイバーレジリエンスの能力」として、「予測力」「抵抗力」「回復力」「適応力」という4つを定義しています。私たちも、この4つの能力をベースに考えています。

サイバーレジリエンス力を高めるためには、まず現状を把握する必要があります。そこで私たちが提供しているのが、「サイバーレジリエンス現状分析サービス」です。NIST SP800-160 Vol.2にもとづいてサイバーレジリエンスの整備状況をチェックし、その上で、サイバーレジリエンスを強化するための対策について提案します。

――企業が成長していくために、サイバーレジリエンスの観点から、どのようなことが必要だとお考えですか?

扇 システムで対応できる部分もありますが、システムだけでは十分にサイバーレジリエンスの強化を行うことが難しいのも事実です。ですから、人材教育と組織力の強化は非常に重要だと感じています。

経済産業省が策定した「サイバーセキュリティ経営ガイドラインVer3.0」とも重複する部分がありますが、まずはサイバーセキュリティ対策に必要となるリソースについて、経費ではなく投資だと考えてほしい、という点です。

また、クラウドサービス提供者やIT事業者などもサプライチェーンに含んだ上でセキュリティ対策を行うことも重要です。ただ、そこまでカバーできている企業は少ないのが現状です。そこで私たちは、取引先やグループ会社に対するセキュリティ評価も実施しています。

セキュリティ評価の結果が芳しくない拠点が見つかったら、当社のコンサルタントが実際に現地に赴き、アセスメント実施支援を行います。

コミュニケーションを増やすことがサイバーレジリエンス力強化につながる

扇 加えて「サイバーセキュリティ経営ガイドラインVer3.0」では、経営層に対して「効果的なサイバーセキュリティ対策を実施するためには、関係者との積極的なコミュニケーションが必要」であるとしています。これは私も強く賛同しているのですが、特に重要視しているのが、ボトムアップで現場の担当者から積極的に上層部に対してコミュニケーションを取ることです。

――具体的には、どういったコミュニケーションを取ることが重要ですか?

扇 経営層が判断する際に、情報がなければ判断はできません。情報を持っているのは情報セキュリティ部門や情報システム部門なので、これらの部署が経営層にサイバーセキュリティに関する情報を提供することが大切です。サイバーセキュリティ対策として日常的にどのような作業を行っているかを開示することで、予算が付いて人員を増やせる効果も期待できます。

――自社の情報だけでなく、例えばサイバー攻撃に関するニュースなどを共有するといったことも重要ですね。

扇 責任者が集まる月次報告などで是非そういった機会を持っていただきたいですね。例えば製造業の方なら、役員会議などの定例会には工場の責任者の方も参加すると思います。今どんなサイバー攻撃が主流になっているのか、世の中でどんな被害が出てニュースになっているのかなどの情報を月次報告などの場で共有することによって、「ちょっとうちも対策が必要だね」という意見が出たり「工場のセキュリティが甘いよね」という課題が見えたりします。

経済安全保障推進法の施行など国を挙げて、サイバーレジリエンスを強化していく方針が掲げられています。一企業の事業継続にとどまらず、もはやサイバーレジリエンスは企業の社会的責任になってきていると言っても過言ではありません。サプライチェーンなどステークホルダーに対する責任も果たしながら、信頼関係構築の取り組みとしてもサイバーレジリエンス力の強化に努めていただきたいと思います。