2021/09/14

海外のレジリエンス調査研究ナナメ読み!

本報告書によると、サプライチェーン攻撃の半数以上が、サイバーセキュリティーの分野ではよく知られた攻撃者や、特定の組織に狙いを定めてさまざまな手段を駆使して侵入を試みるグループによるものだという。つまり愉快犯のようなものではなく、目的がはっきりしているプロの仕事が多いということも、他のサイバー攻撃とは異なる特徴とも言える。

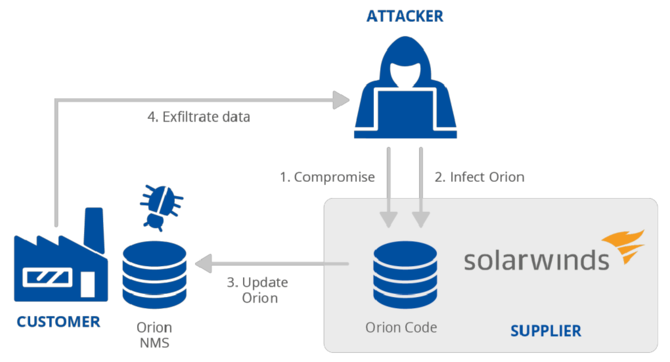

図1はサプライチェーン攻撃の典型的な事例の一つである。攻撃者(ATTACKER)はSolarWinds社のネットワークに侵入し、同社が開発し、販売しているOrionというネットワーク管理システムのプログラムにマルウエア(注4)を紛れ込ませることに成功した。顧客がSolarWinds社のサイトからOrionのアップデート用ファイルをダウンロードし、それを自社で運用しているOrionに適用した時に、攻撃者が紛れ込ませたマルウエアが顧客のシステムに組み込まれた。攻撃者はそれを使って顧客から情報を盗み出している。

この事例に関して、攻撃者がサプライヤーに侵入する時に用いられた手法については、「ゼロデイ脆弱性の悪用、またはブルートフォース攻撃(注5)、またはソーシャル・エンジニアリング(注6)かも知れない」と記述されている。つまり、どのような手口で侵入されたか分かっていないのである。

これもサプライチェーン攻撃の実態を端的に表わしているといえる。本報告書によると、侵入されたサプライヤーのうち、用いられた攻撃手法が分からない事例が66%を占めるという。これとは対象的に、侵入された顧客のうち攻撃手法が分からないのは9%未満である。これは顧客側に比べてサプライヤー側で、侵入を検知したり、侵入されたことを調査・報告するための仕組みや体制が不十分であることの現れと考えられており、本報告書ではこのようなギャップが問題視されている。つまり攻撃者はこのようなギャップに目を付けて、脇の甘いサプライヤーを狙って攻撃を仕掛けてくるのである。

筆者が見聞きする範囲でも、一般的な知名度の低い企業などの方々の中には、サイバー攻撃に関して「ウチのような無名な弱小企業は狙われないだろう」と認識されている方が少なくないが、このような形で踏み台にされるリスクが、むしろ最近高まってきていることを踏まえて、対策状況を見直す必要があろう。

海外のレジリエンス調査研究ナナメ読み!の他の記事

おすすめ記事

-

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2026/05/05

-

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/04/28

-

-

-

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

-

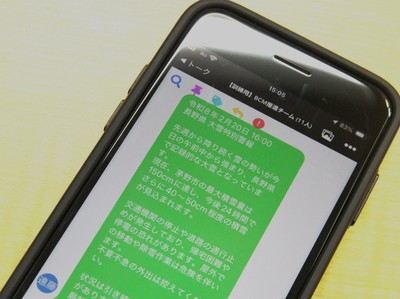

スマホ通知が号令、災害の初動対応訓練を開発

半導体製造装置大手の株式会社ディスコ(東京都大田区)は、平時のコミュニケーションツールを使ったさまざまな危機事案に対応できる初動対応訓練の仕組みを開発し、実践を続けている。メンバーが、危機を発生させる運営チームと対応チームに分かれ、業務中に突発的に危機事案を模擬的に発生させるとともに、通知を受け取ったチームは、即座に、訓練を開始する。リアリティーを追求した結果、たどり着いた手法だ。

2026/04/20

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方