2021/10/01

非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスク

残された時間はわずかもない

サイバー犯罪者にとって、なぜ休日や週末が魅力的なのだろうか?

休日や週末はIT担当者が勤務していなかったり、勤務している人数が少ないといったことがある。そのような状況下においては、サイバー犯罪者による不審な行動が検知されにくいということ。また不審な行動が検知された場合でも、そのことを知らせるアラートがタイムリーに確認されないため、不審な行動をとるための十分な時間を稼げるということだろう。

場合によってはIT担当者が長期休暇で業務用の端末にアクセスできない可能性があることを事前に知っており、そこを狙って不正侵入を行っている可能性もあるとしている。

さらに、ランサムウェアに感染したことによって、被害企業などのファイルが暗号化されて開けなくなるまでの「時間」。サイバー犯罪者はランサムウェアそのものも処理を高速化できるよう日々チューニングしており、IT担当者が対処するために残された「時間」はわずかもないのが実情である。

CISAとFBIでは、具体的に次の休暇のサイバー脅威について情報を持っていないとしているものの、休日や週末にランサムウェアの脅威を継続的かつ積極的に監視することを強く推奨するとしている。

IT担当者を増やすこと以外に

このアドバイザリーでは休日や週末のIT担当者を増員することや、ランサムウェア攻撃が発生した際に対応可能なIT担当者を特定できるようにすることを提案している。同時に、いくつかの推奨事項にも言及しているため、ここでいくつか取り上げてみたい。

まず、「データのオフラインバックアップを作成すること」。多くのランサムウェアでは、アクセス可能なバックアップを見つけ出して削除または暗号化を試みる。そのため、オフライン環境にもバックアップを作成しておくことを推奨している。

また「疑わしいリンクをクリックしないこと」。そのためには従業員トレーニングやフィッシングメール演習を実施することでユーザーの認識を高め、フィッシング詐欺などへの適切な対応を強化していかなくてはならない。フィッシングによる攻撃は、サイバー犯罪者によって最も用いられている手口の一つであるとしている。

そして「OSとソフトウエアを更新し、既知の脆弱(ぜいじゃく)性に対応すること」などを、ここでは挙げている。

他にも、在宅勤務などで多く利用されることになったRDP(リモートデスクトッププロトコル)の状況を監視することや、MFA(多要素認証)の使用などについても紹介されており、実践的かつすぐに取り入れられるアドバイスが多く取り上げられているので、ぜびともご一読いただければと思う*1。

非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスクの他の記事

おすすめ記事

-

-

顧客の安全と安心をAIと人のアシスタンスサービスで追求

JTBグローバルアシスタンス(東京都千代田区)は、渡航先でのけがや荷物の紛失、言語の壁など、海外旅行に関わるトラブルを包括的にサポートしてきた。昨今では地政学リスクの高まりに応じ、自社の危機管理ソリューションを生かした出張者や駐在員の安全確保にも注力している。創業35年を機に、AIと人間、それぞれの長所を組み合わせたハイブリッド型サービスの展開を目指す。混沌(こんとん)とした時代の中、海外旅行に伴うリスクを低下させ、旅行者の安全をどのように確保するのか。鈴木章敬代表取締役社長に話を聞いた。

2026/05/19

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/05/19

-

-

-

-

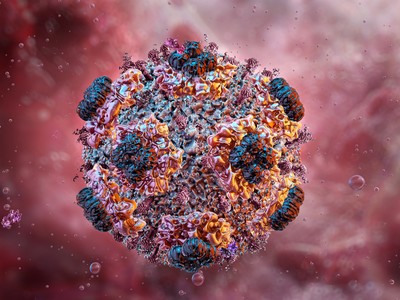

追跡調査中のハンタウイルス感染症原因ウイルスにはどんな特徴が?

世界保健機関(WHO)が5月4日に大西洋を航行中のクルーズ船で乗客3人が死亡し、ハンタウイルスの感染が疑われると発表した。その後、日本人1人を含む乗員と乗客はスペイン領テネリフェ島で下船。各国で追跡調査が行われている。ハンタウイルスは、いったいどんなウイルスなのか。ハンタウイルスに詳しい北海道大学大学院の苅和宏明特任教授に聞いた。

2026/05/14

-

-

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方