事業を止めるサイバー脅威と対峙せよ

第39回:ERPのリスクとBCP/SPOF対策

林田 朋之

北海道大学大学院修了後、富士通を経て、米シスコシステムズ入社。独立コンサルタントとして企業の IT、情報セキュリティー、危機管理、自然災害、新型インフルエンザ等の BCPコンサルティング業務に携わる。現在はプリンシプル BCP 研究所所長として企業のコンサルティング業務や講演活動を展開。著書に「マルチメディアATMの展望」(日経BP社)など。

2025/10/29

企業を変えるBCP

林田 朋之

北海道大学大学院修了後、富士通を経て、米シスコシステムズ入社。独立コンサルタントとして企業の IT、情報セキュリティー、危機管理、自然災害、新型インフルエンザ等の BCPコンサルティング業務に携わる。現在はプリンシプル BCP 研究所所長として企業のコンサルティング業務や講演活動を展開。著書に「マルチメディアATMの展望」(日経BP社)など。

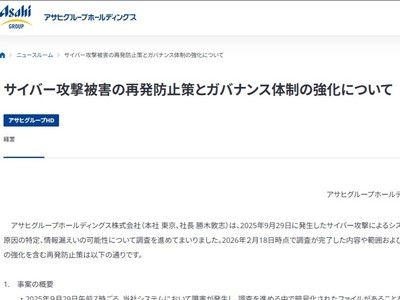

ランサムウェア攻撃が、本格的に日本の上場企業やそのグループ会社をターゲットにし始めました。攻撃を受けたシステムが長期間復旧せず影響範囲が拡大しているにも関わらず、原因はいまだ調査中という報道に、既視感を覚えるのは筆者だけではないでしょう。これではステークホルダーや取引先からの信用失墜は免れません。

ランサムウェア攻撃に対しては、セキュリティに疎いと言われる日本においても、さすがに上場企業ではそれなりの対策を取っているはずです。しかし、インシデントがこれだけ連続して報道を賑わす状況を見ると、何かが欠けていると思わずを得ません。

サイバー攻撃に対するシステム上の対策として、ネットワークやアクセス制御に関わる脆弱性を排除し、フィッシングメール対策を打つなどしていても、インシデントの発生には、例えば情報システム担当者や情報セキュリティ担当者が極めて少ないなど、運用体制の脆弱性も関係しています。

近年の傾向として、ERP(Enterprise Resource Planning:統合業務システム)のように、業務プロセスを統合し効率的に運用できるとしてシステムの範囲を拡大する企業が増えています。範囲は事業全体に広がり、結果、委託業者(SIerなど)への依存度も高くなります。SIerもライセンス料や保守運用費用が毎年入るわけですから、企業丸抱えでベンダーロックし、長期に渡る太客として手厚いサポートをするでしょう。

通常ERPは、会計・財務管理、人事・給与管理、販売・購買管理、在庫・物流管理、生産管理(OT)、顧客管理(CRM)などが統合連携され、業務効率が向上すると期待されて導入・展開されます。少ない運用担当者でも委託業者のリモート保守などを通じて何とか運用できていることで、おうおうにしてCIOを含む経営陣はそのリスクに気がつきません。

こうしたシステム運用のなかで欠落していくのが、情報システム担当者や管理職のスキル、開発・導入哲学、業務フローの理解であり、さらにはソフトウェアに内在するセキュリティ対策です。

近年では、セキュリティ対策として開発時にDevSecOps(※デブ・セック・オプス)を組み入れたりしますが、先に述べたような欠落があると、ベンダーが開発したパッケージソフトにセキュリティ的脆弱性が内在していても、検証することなく、言われたままカスタマイズし利用することになります。

※デブ・セック・オプス:ソフトウェアの開発、テスト、デプロイ(システムを稼働可能な本番環境に置くこと)のサイクルを、セキュリティチェックを包含させて高速でまわすスタイル

このような統合型ERPでは、Single Point of failure(SPOF:単一障害点)として、システムのある単一要素にいったん障害が発生すれば、影響範囲も企業の事業全体に及び、トラブルの原因究明も複雑性のために難航し、長期に当該企業の基幹業務が停止となるのは必然です。

企業を変えるBCPの他の記事

おすすめ記事

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/04/28

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

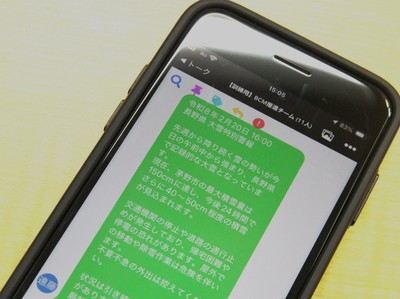

スマホ通知が号令、災害の初動対応訓練を開発

半導体製造装置大手の株式会社ディスコ(東京都大田区)は、平時のコミュニケーションツールを使ったさまざまな危機事案に対応できる初動対応訓練の仕組みを開発し、実践を続けている。メンバーが、危機を発生させる運営チームと対応チームに分かれ、業務中に突発的に危機事案を模擬的に発生させるとともに、通知を受け取ったチームは、即座に、訓練を開始する。リアリティーを追求した結果、たどり着いた手法だ。

2026/04/20

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方