米国に本拠地を置くAgari社とPhishLabs社は共同で、四半期ごとに「Quarterly Threat Trends & Intelligence Report」という調査報告書を公開している。タイトルにあるとおり、これはサイバー犯罪などに関する最新の状況をまとめたものである。本稿では今年第2四半期の状況をまとめた、2022年8月版を紹介させていただく。

なお本報告書は下記URLにアクセスして、氏名やメールアドレスなどを登録すれば、無償でダウンロードできる。

https://info.phishlabs.com/quarterly-threat-trends-and-intelligence-august-2022

(PDF 26ページ/約 4.2 MB)

目次の大項目は次のようになっており、それぞれ四半期ごとの動向がコンパクトにまとめられている。

・Phishing Threat Trends Overview(フィッシングの脅威に関する動向の概要)

・Phishing Targeting Corporate Users(フィッシングの標的となっている企業ユーザー)

・Social Media Threat Trends(ソーシャルメディアに関する脅威の動向)

・Dark Web Threat Trends(ダークウェブに関する脅威の動向)

・Summary & Conclusion(要約と結論)

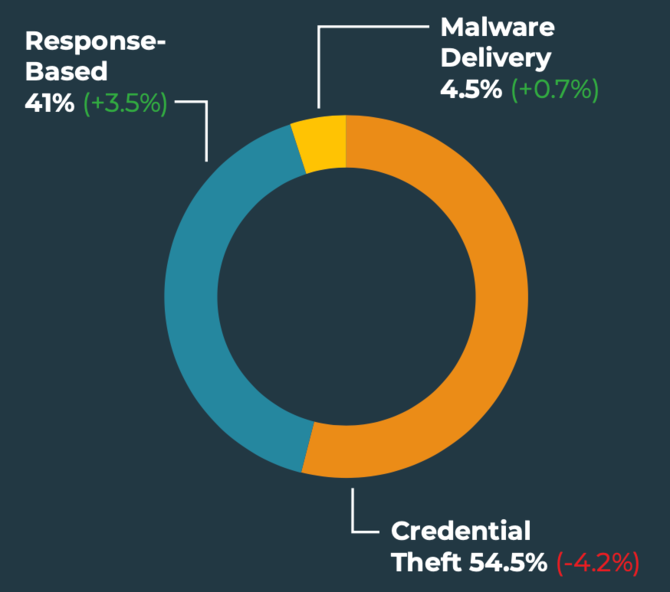

図1は企業が電子メールで受信したサイバー攻撃における、認証情報窃取(Credential Theft)、反応ベースの詐欺(Response-Based)、マルウェアの送付(Malware Delivery)の割合を示したものである。認証情報窃取、すなわちログイン名やパスワードなどを盗み取ることを意図したメールが半分以上を占めていることが分かる。

なお認証情報窃取のうち85%は不正なサイトに誘導するリンクで、15%は添付ファイルによるものだという。傾向としてはリンクが用いられるケースが、前四半期に対して5%程度増えているとのことである。

また、本報告暑中ではMicrosoft社が提供しているOffice 365をターゲットとした認証情報窃取が増えていることが指摘されている。今回の調査では認証情報窃取のうち58%以上がOffice 365のログイン情報を盗もうとしたものであり、これは2021年第4四半期に比べて17.7%増えているという。

筆者が見聞きする範囲だけでも、パンデミックによる業務形態の変化に伴って、Office 365やこれに類するサービスが導入されたケースは多い。攻撃する側もそのような状況変化に対応してきているものと思われる。

図1のうち反応ベースの詐欺(Response-Based)とは、メールに記載されている情報(例えば偽の振り込み依頼や、ソフトウェアなどに関する偽のサポート情報、うますぎる投資案件など)によって受信者に何らかの行動を起こさせる詐欺である。ある意味で古典的な手法ではあるが、本連載でこれまで紹介させていただいた多くの報告書でも示されているとおり、携帯電話のSMSや音声通話を併用する方法などを含めて、多様な手口が用いられている。

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方