非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスク

「サイバー攻撃被害に遭った後にのみ、サイバーセキュリティを真剣に受け止めている」 英国政府が8月に公開したサイバー攻撃被害企業への調査報告書を読み解き、サイバーリスクについて考えていく上でのヒントを拾い集めていく。

過剰なまでに慢心

企業は攻撃の犠牲になった後にのみサイバーセキュリティを真剣に受け止めている。

深刻なサイバー攻撃被害に遭った10の組織に対して英国政府DCMS(文化メディアスポーツ省)が調査し、8月に公開された報告書で述べている。*1

今回は、この報告書からいくつかのケースを読み解き、サイバーリスクについて考えていく上でのヒントを拾い集めていく。

フィッシングメールでの被害に遭った企業の事例。

被害に遭った企業の部長職にあった者は、被害に遭うまで自らの組織が無知でナイーブなものであったと述懐している。具体的には、IT責任者や上級管理職者はクラウド上に構築されたシステムに満足しており、むしろ自社のビジネスが少し先を行っていると考えていた。

また、火災などの物理的な災害に備えてクラウドへのバックアップは用意されていたが、サイバー攻撃は十分考慮されておらず、緊急時の対応手順も整備されていなかった。その結果、サイバー攻撃と被害の拡大を攻撃者に成功させることになってしまった。

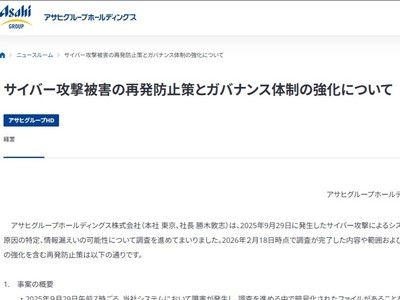

ここでは敢えて社名を伏せるが、今年ランサムウェア攻撃の被害に遭い大きく報道された日本企業では、緊急時の対応手順が整備されていたからこそ事業中断を最小限に抑え込み業務再開に繋げることに成功している。

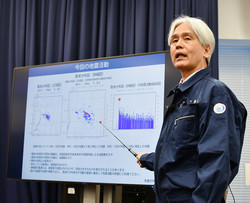

次に、DDoS攻撃の被害に遭った企業の事例を見てみよう。

被害に遭った企業のIT担当者は豊富な経験を有しており、組織も技術に十分精通していると考えていた。そして、業界内でも技術的に進んだ会社であると考えていた。

今回のサイバー攻撃被害に遭う前までも、なりすましメールやスパムメールを開いてしまったという問題は社内で発生していたものの、それらはIT部門のみで対応され、他部署との連携や情報共有は行われてこなかった。このDDoS攻撃に遭った際にも、IT部門から上級管理職者への直接の報告は行われておらず、公的機関への報告なども行っておらず、さらにデータの損失が確認されなかったことから顧客への報告なども行われていなかった。

これら二つの事例から見えてくることは、自社の状況に慢心しており、時としてその状況が過剰なまでの状況にあること。

そして、サイバーリスクがIT部門固有の問題と捉えられており、全社的な情報共有や連携が想定されていなかったことが垣間見える。

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方