2016/12/15

リオ五輪から学ぶ 日本の危機管理を高めるヒント

特集 1 視察記 ②

リオ大会では、開催期間中に100万人を超える旅行者が訪れ、世界中で48億人が視聴するに至ったと報告されています。今回の大会では、巧妙化が進むサイバー犯罪に対し、どのような準備を行い、どのようなリスクマネジメント活動を行い、開催期間中にどのような問題が発生し対処したのでしょうか。

大会が終了して間もない9月27日、リオ2016オリンピック・パラリンピック競技大会組織委員会(リオ2016組織委員会)を訪問し、Technology Operation Centre(以降「TOC」)のマネージャであるMarcelo・Souza氏、テクノロジーサービス局ディレクターのElly・Resende氏、そしてCISO(最高情報セキュリティ責任者)のBruno・Moraes氏に話を聞きました。

大会開催に向けたリスクマネジメントの仕組み

オリンピック・パラリンピック競技大会は、約1カ月間の「本番」のために、4年以上も費やしてさまざまな準備を行います。運営主体である組織委員会は、立ち上げから大会開催に向けて組織規模を爆発的に拡大させていき、さらに、国や自治体、民間企業、IOC、各競技連盟などさまざまな組織とも連携できるよう一体的な取り組みを深めていきます。

このような特異な状況に対して、リオ2016組織委員会では「リスクマネジメント活動は大会開催4年前から実施した」(Elly氏)といいます。しかし着手段階では、具体的に誰がどのような業務を行うのか当然不明な点が多く、4年後の環境変化に伴うサイバー犯罪を見据えて動くにも想像力には限界があったとElly氏は難しさを指摘します。

そこで、現実的なアプローチとして、初年度はリスクマネジメントのコンセプトづくりを中心に行い、細かな分析ではなく、あくまで大まかな分析に基づきPDCAサイクルを回していったといいます。

オリンピックやパラリンピックのように数年後を見据えて準備をするイベントにおいては、PDCAの中で精度を高めていくという一定の「割り切り」を持つことが重要だということです。2年目以降は、毎年1度PDCAを回す形でリスクマネジメントに取り組んでいきました。

PDCAサイクルは、方針決定から事業影響度分析、リスク分析に基づく対応など、極めて標準的なもので、各プロセスの詳細度合いが異なるだけだったということです。PDCAを回しスパイラルアップで高めていくことは企業組織の取り組みと変わらず、仕組みそのものは王道の姿勢だったと言えるでしょう。

ただし、大会運営を見据えたPDCAを回す成功の鍵は、「積極的な連携なくしてありえない」(Elly氏)という点が企業単体と大きく異なる点だと感じました。例えば、事業影響度分析(BIA)の実施については、目標復旧時間(RTO)など、本来、業務を担当する部局の観点で決定されるべきものですが、細かな業務が定まっていない着手段階では当然、議論しても空中戦になることが多いと考えられます。

こういった場面では、テクノロジー局が積極的に他の部局のヒアリングを行い、目標復旧時間を仮設定した上で、徐々に精度を高めていったそうです。このようなリスクマネジメント活動を通じて、最終的にサイバー対応には、3つの注力ポイント必要であることが導き出されたとBruno氏は振り返っています。

サイバー攻撃を想定した訓練手法

1つ目は、リオ五輪のイメージを損なうようなサイバー・アクティビズム(SNSなどの情報共有・拡散を通じて大会の批判活動へつながるような事態)、2つ目は、フィッシング等に代表される詐欺行為、そして最後がインフラ等へのDDoS攻撃などです。

この3つの注力分野をはじめとする大会期間中のサイバー対応についてBruno氏は「大会運営をゆるがすような大きな問題は起きなかった」と前置きした上で、サイバー・アクティビズムについては、セキュリティチームによるスレット・インテリジェンス(脅威情報)や州警察によるソーシャル・ネットワーキングの監視チームと連携して、常に脅威となり得るものについて情報共有し対応を図ったと説明しています。

フィッシング対策については、パートナー企業と契約し、事前にリオ大会と類似する数千のインターネットドメインを特定してモニタリングし、ISPやウェブサイト提供業者と連携して、マルウェアが含まれているケースなどは積極的にテイクダウンを行っていったということです。

インフラへのDDoS攻撃などについては、組織委員会として防御デバイスを導入したほか、データセンター内のバックボーン回線上での対策など複数の手法で対応していきました。データセンターを分散しておいたことも、DDoSなどからの回復、レジリエンスの確保に一役買っていたようです。

その他にも、リオ市郊外のオリンピック・パークの中に設置されたMain Operation Center(MOC)内に、リオ市中心部の組織委員会庁舎内にあるTOCの代替拠点機能を備え、万が一TOCが使えなくなった場合のバックアップオフィスとして準備していたことや、計50以上のアプリケーションの立ち上げに当たり、開発段階からセキュリティ要件を明確にした上で、システム完成後には、20万時間、125に及ぶセキュリティテストを実施していたということです。

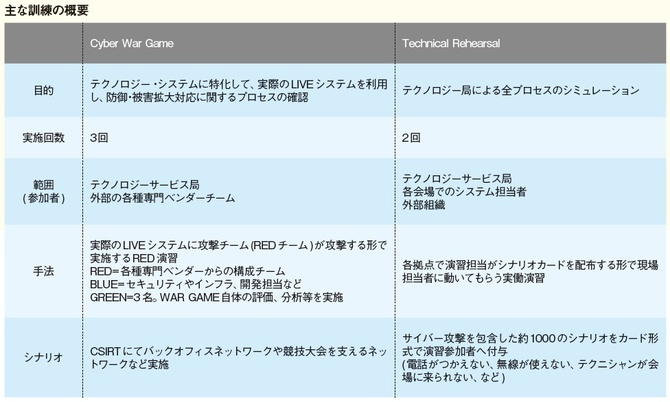

このセキュリティテストについては、脆弱性診断やペネトレーションテスト(侵入テスト)などが含まれますが、規模が大きなインシデント対応の観点で実施したものとしてはライブシステムを利用したRed演習「Cyber War Game」や、サイバー攻撃に加えIT障害や突発的な人員不足なども想定した実働演習「Technical Rehearsal」をそれぞれ複数回実施しています。

リオ五輪から学ぶ 日本の危機管理を高めるヒントの他の記事

- 特集 1 テロ対策チェックリストテロ対策の保安アドバイス

- 特集 1 特別寄稿ITセキュリティについての考察

- 特集 1 特別寄稿大会警備を振り返る

- 特集 1 視察記 ②東京大会はリオの数倍の攻撃が起きる

- 特集 1 視察記 ①シナリオ絞り組織一体で効果的な訓練を

おすすめ記事

-

追跡調査中のハンタウイルス感染症原因ウイルスにはどんな特徴が?

世界保健機関(WHO)が5月4日に大西洋を航行中のクルーズ船で乗客3人が死亡し、ハンタウイルスの感染が疑われると発表した。その後、日本人1人を含む乗員と乗客はスペイン領テネリフェ島で下船。各国で追跡調査が行われている。ハンタウイルスは、いったいどんなウイルスなのか。ハンタウイルスに詳しい北海道大学大学院の苅和宏明特任教授に聞いた。

2026/05/14

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/05/12

-

-

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2026/05/05

-

-

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方