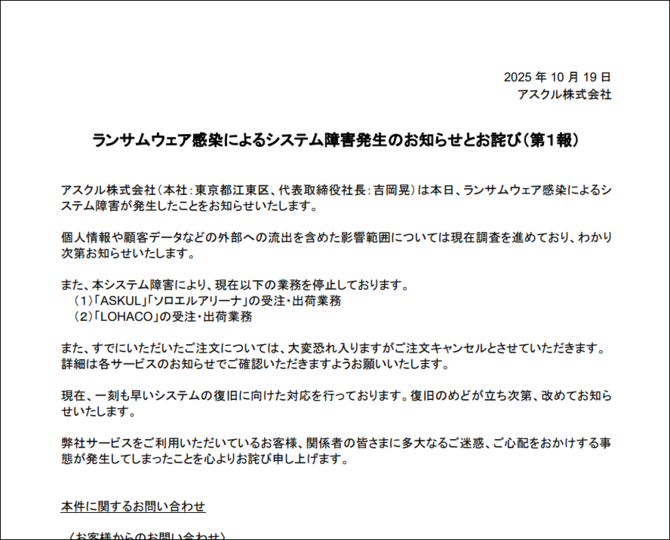

昨年10月に発生したアスクルでのサイバー攻撃による業務停止のインシデントについて、12月12日に詳細な情報が公開されました。それによれば、最初に業務委託先の端末からセンター側の認証情報が漏えいし、そこを足掛かりに大きな被害に発展した経緯が示されていました。今回はセキュリティ対策の点検で、気をつけたいポイントを解説します。

アスクルの社内ネットワークへの侵入に成功した攻撃者は、数カ月にわたる偵察行動の末、ランサムウェアによってシステムやデータの暗号化やバックアップデータの削除し、個人情報や業務情報を漏えいさせました。その影響範囲は、社内環境だけでなくクラウドサービス側のシステムやデータへも波及する事態となりました。このインシデントは、場当たり的な攻撃ではなく、ターゲットを絞った上で計画的に実行された典型的な標的型攻撃といえます。

また、今回のインシデントによってアスクルの物流サービスを活用している複数の企業にも影響が波及しており、無印良品のECサイトでは、1カ月以上にわたりサービスを停止せざるを得ない状況となってしまいました。

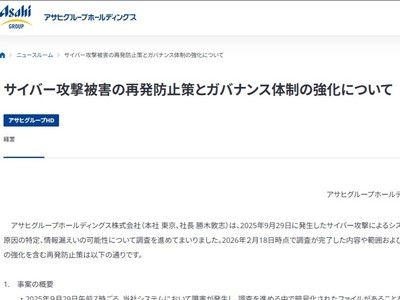

いくら自社の中で十分なセキュリティ対策を実施していても、サプライチェーンの企業に脆弱性が存在すると、その弱点をつけ込まれサプライチェーンが切れ、ビジネスの停止を招いてしまいます。

複雑かつ深く連携している昨今のサプライチェーンでは、影響範囲は自社だけではなく、グループ企業にとどまらず、サプライチェーンの企業群へとその裾野は広がっており、サプライチェーンを構成する企業に対してもセキュリティ対策状況を確認しなければならない事に改めて気付かされたインシデントでした。

アスクルの事例からも、セキュリティ対策は自社だけでなくグループ会社やサプライチェーン企業で広範囲に対策が必要であることがわかります。我々も取引先企業から見ればサプライチェーンに該当する1企業であり、セキュリティ対策の実施は単に自社内の目標にとどまらず、取引先企業から求められる重要な要素になります。対策を実施していなければ自社だけでなく他社のビジネスにも大きく影響を及ぼすことになるのです。

何から手をつけるかを考える上で、まず足元である自社のセキュリティ対策を点検する事が大切です。

今回は、セキュリティ対策を点検する上で気を付けたいポイントについて、再確認の意味も込めて取り上げます。

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方