2016/06/15

誌面情報 vol55

年金機構の情報漏えい事案から学ぶ

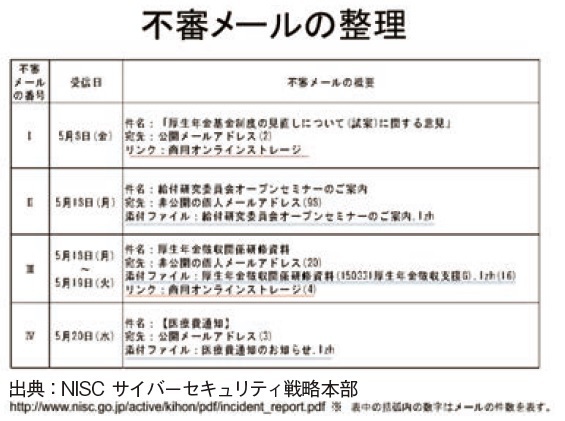

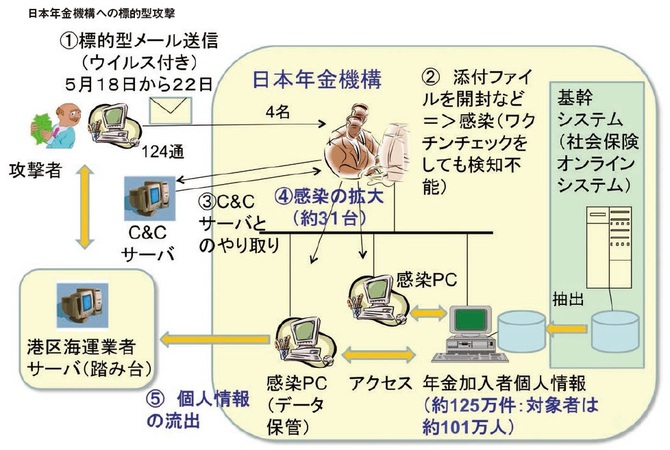

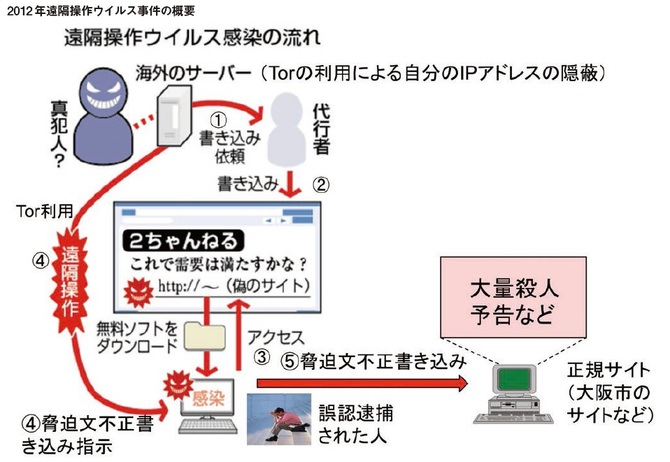

感染してすぐに暴れはじめたのではなく、ウイルスは、使っている環境を把握した上で、C&Cというサーバに強制的にアクセスさせてその環境に最適な攻撃プログラムをダウンロードしてから暴れ出した。踏み台になったのは港区の海運業者のサーバだった。

脆弱性にはソフトウェア的と運用的の両方が存在する。運用的な脆弱性の例えは、パスワードを察しやすい非常にいいかげんなものに設定しているケース。当然、サーバに侵入されやすい。このタイプの感染が日本年金機構のPC31台から見つかった。本来なら保存しない情報がPC内にあった。利便性を優先したからだ。

流出した情報はそのまま攻撃者に届くのではなく、別のサーバにまず送って隠しておいてから届けていた。悪用したサーバももちろん攻撃者が自由に操れるようになっていた。

流出した情報は全部で125万件。対象者は101万人だったと報告されている。実際にどこから攻撃されたのか。本当のところはわからない。ただ、民間企業のマクニカが分析している。

添付ファイルに入っていたのはEmdiviというウイルス。その特徴は亜種をどんどん作り、ウイルスチェックやワクチンからの攻撃をすり抜けるように改良を重ねている点。そのファイル作成の時間を解析すると、9~12時、14~17時に偏っていた。一般的な国内組織の勤務時刻とほぼ一致している。普通、ハッカーの攻撃なら1日中、あるいは夜のみになる。ただし、標準時刻で考えると今回は日本より1時間ずれていたことから攻撃の可能性が高い国は断定できないが推測はできる。

誌面情報 vol55の他の記事

- セキュリティとレジリエンシーの融合

- サイバー攻撃の正体

- 止める判断が求められる 企業のBCPにおける自然災害とサイバーリスク

- 年金機構の情報漏えい事案から学ぶ サイバー攻撃最悪のシナリオ

- IT-BCPの発展と課題

おすすめ記事

-

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2026/05/05

-

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/04/28

-

-

-

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

-

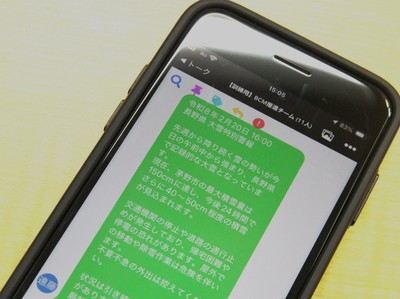

スマホ通知が号令、災害の初動対応訓練を開発

半導体製造装置大手の株式会社ディスコ(東京都大田区)は、平時のコミュニケーションツールを使ったさまざまな危機事案に対応できる初動対応訓練の仕組みを開発し、実践を続けている。メンバーが、危機を発生させる運営チームと対応チームに分かれ、業務中に突発的に危機事案を模擬的に発生させるとともに、通知を受け取ったチームは、即座に、訓練を開始する。リアリティーを追求した結果、たどり着いた手法だ。

2026/04/20

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方