2017/05/17

ランサムウェアと最新セキュリティ情報

標的型攻撃メールでよく悪用されるのが取材や講演の依頼、入学や就職の問い合わせ。また製品への問い合わせやクレームを装うこともあります。公的機関や製品ベンダからの注意喚起を偽装することもよく使われます。

ピンポイントで個人を狙うときには、相手に合わせてテーマを変えることがほとんど。送信先のメールアカウントや文面だけでなりすましを見抜くことは難しいので、添付ファイルやURLのリンク先を確認する。金銭目的のスパムメールも巧妙化し、標的型攻撃メールと見分けづらくなっています。この場合は検索サイトを活用し、件名や差出人のメールアドレス、添付ファイル名などを検索することで既知のスパムと判明することもあります。

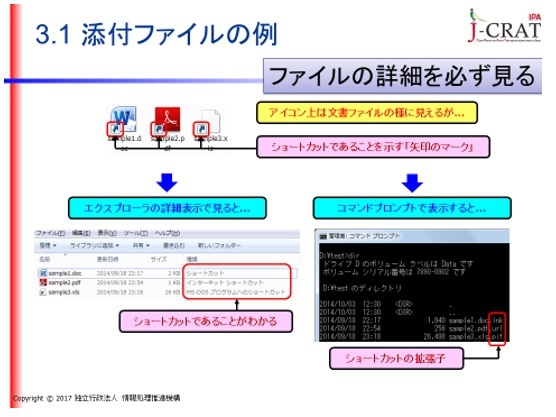

添付されているファイルから標的型攻撃メールを見分けるには、1つはファイルの詳細を見る。ファイルの末尾が「.exe」であるか確認しましょう。あえて長いファイル名を使い「.exe」を隠すケース、RLOを使い「rcs.doc」と表示させて偽装するケースもあります。アイコンも改変できるので、アイコンだけで判断しないでください。

最近は、セキュリティ対策で「.exe」などの実行ファイルをはじく設定にされている方も多いですが、ワードファイルの中に「.exe」が仕込まれることもあります。ファイルの本文中に不審なファイルが挿入されている場合も、クリックせず情報提供にご協力ください。標的型攻撃で使われるウイルスは対策ソフトで検出できないケースも多く、攻撃者が目的を遂行した後にも感染したままで延々と通信し続ける例もあります。過去に怪しいファイルをクリックした記憶がある人は今からでも遅くはないので管理者に相談してください。

では、ウイルスに感染したらどうするか。諸説ありますが、最低限まずはLANケーブルを抜く。初期化は、証拠保全も関わるので組織内で慎重な判断が必要です。ファイヤーウォールなどで外向け通信の制御には、IPアドレスだけの遮断やFQDNだけの遮断ではなく併用も検討してください。IPアドレスは変動するので、両方の管理が重要です。また、通信やサーバ機器などを含めてログの保存、特にクライアントの操作ログが取れるとベターです。ユーザ認証が可能なプロキシサーバを導入することで意図しない通信のコントロールが可能になります。

なりすましなどの一部例はIPAのサイトにも公表されています。下記サイトを参考にしてください。

https://www.ipa.go.jp/security/technicalwatch/20150109.html

標的型攻撃はターゲットが絞られるため、知見が非常に集まりづらいものです。国全体での活用・対策を目的として、IPAへ情報提供いただければ幸いにございます。

(了)

- keyword

- ランサムウェア

- サイバー攻撃

- サイバーセキュリティ

ランサムウェアと最新セキュリティ情報の他の記事

おすすめ記事

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/04/28

-

-

-

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

-

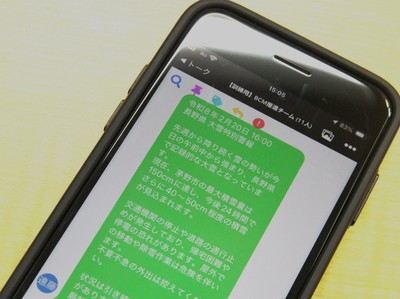

スマホ通知が号令、災害の初動対応訓練を開発

半導体製造装置大手の株式会社ディスコ(東京都大田区)は、平時のコミュニケーションツールを使ったさまざまな危機事案に対応できる初動対応訓練の仕組みを開発し、実践を続けている。メンバーが、危機を発生させる運営チームと対応チームに分かれ、業務中に突発的に危機事案を模擬的に発生させるとともに、通知を受け取ったチームは、即座に、訓練を開始する。リアリティーを追求した結果、たどり着いた手法だ。

2026/04/20

-

-

-

-

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方