2017/05/17

ランサムウェアと最新セキュリティ情報

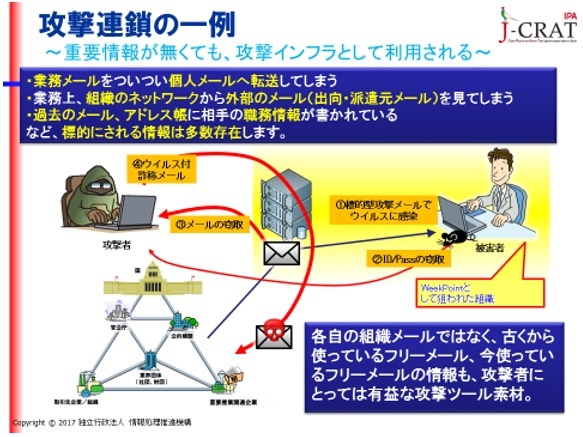

独立行政法人・情報処理推進機構(IPA)サイバーレスキュー隊(J-CRAT)の副隊長を務めております伊東宏明です。J-CRATは標的型サイバー特別相談窓口を設けて公的機関や業界団体、重要産業組織、重要インフラ事業者、一般企業などからの相談を広く受け付け、助言による支援をしています。本日は1.標的型サイバー攻撃への取り組みと実例2.標的型攻撃メールの見分け方3.添付ファイルの見分け方4.標的型攻撃メールを見つけたらーについて話します。

IPAは2006年から毎年、サイバーセキュリティの専門家からアンケートを取って「情報セキュリティ10大脅威」を発表しています。2016年からは「個人」向けと「組織」向けに分けたランキングを発表しています。最新版の2017年版組織ランキングを見ると1位は標的型攻撃による情報流出、2位はデータにロックをかけて金銭を要求するランサムウェアの被害、3位はウェブサービスからの個人情報の窃取、4位はサービス妨害攻撃によるサービスの停止、5位が内部不正による情報漏えいとそれに伴う業務停止になっています。大きな変化は、昨年は7位だったランサムウェアが2位に上昇したことです。

組織が現在最も脅威を感じている標的型攻撃は古くは2005年に報告があります。2011年には国防にも関わる企業などが攻撃を受けて、大きく報道されました。J-CRATが2014年に発足する遠因にもなった出来事です。2015年にJ-CRATに寄せられた標的型攻撃の相談件数は537、支援件数は160。それまでは共に増加していましたが、2016年度はやや減っています。

2014年4月から2015年3月の1年間に送られた標的型攻撃メールを調べるとフリーアドレスと企業、公的機関のアドレスを乗っ取ったメールが混在していました。ウイルスが添付されているほとんどのファイルは圧縮され、その割合は提供されたメール全体の60%。非圧縮の添付ファイル付きメールは27%。その他URLリンク付きなど添付ファイルの無いものが、13%でした。圧縮タイプの主流は「.zip」、続いて「.rar」になります。最近は「.LZH」という圧縮形式もやや増えています。他にも「.7z」「.arj」「.gz」「.cab」がまれに見られます。

ファイルの中身は実行ファイルの「.exe」が48%。オフィスの脆弱性を使うのが23%。巧妙に騙して「.exe」ファイルをクリックさせるのが主流です。最近はリンク「.lnk」を使ったものも増え始めていて、それがもう一つの主流になる可能性があります。

- keyword

- ランサムウェア

- サイバー攻撃

- サイバーセキュリティ

ランサムウェアと最新セキュリティ情報の他の記事

おすすめ記事

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/05/12

-

-

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2026/05/05

-

-

-

-

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方