2017/06/09

ランサムウェアと最新セキュリティ情報

パソコン内のファイルを暗号化し、解除のために身代金を要求するウイルス、「ランサムウェア」による攻撃が世界的に猛威をふるっている。英国の病院が利用する国民保健サービスやフランス自動車メーカーのルノー、スペインの大手通信会社テレフォニカといった世界的企業や組織もダメージを受けている。ウイルス対策ソフト大手カスペルスキーのコーポレートビジネス本部エンジニアリング統括部統括部長の関場哲也氏に背景と対策を聞いた。

Q.ランサムウェアの被害が爆発的に広がったのはなぜでしょう。

3月に見つかったWindowsの脆弱性が今回の攻撃では利用されました。その対策が進んでいません。パッチをあてるといった対策を呼びかけても、ユーザーがそれに応えるといった脆弱性に関する管理ができていないうえ、新種のウイルス発見できるアンチウイルスソフトの普及も進んでいないのが現状です。

Q.被害にあっているWindowsマシンの特徴は何でしょう。

今回XPの被害は少なく、7に多いことから、必ずしも古いものだけが狙われたわけではありません。攻撃者は効率のいいところを狙います。7は幅広く使われ、「SMB(Server Message Block)」の脆弱性があったのが大きいとみています。

Q.世界的大企業の被害も大きいですね。

今回のランサムウェアは感染力が強く、1台感染して同じ環境下のほかの端末にも瞬く間に広がりました。えてして大企業ほどパッチの整備や古い端末の入れ替えといった対策が進まないものです。

Q.攻撃元と思われるのは。

コードなどからLazarus Group(ラザルス・グループ)であろうとみています。かつてソニーピクチャーズやバングラデシュの銀行などを攻撃しており、非常に高度な技術を持っている組織です。

Q.今回のランサムウェアの特徴は。

「WannaCry」(ワナクライ)と呼ばれています。通常、メールによる標的型攻撃で使われることが多いですが、今回はログオン機能で使われるSMBやファイル共有といったネットワークの脆弱性を突いたのが特徴の「ばらまき型」と言われています。すべてのパソコンにある機能が感染を広げており、ばらまき型の有効性が確認できたということは、今後もこの種の攻撃が続いていくでしょう。445/TCPポートも狙われています。会社の中などではファイヤーウォールで守られていますが、テザリングやWi-Fiルーターを使うと狙われる。社内外で設定を切り替える必要があります。

Q.防止はどうすればいいでしょうか。

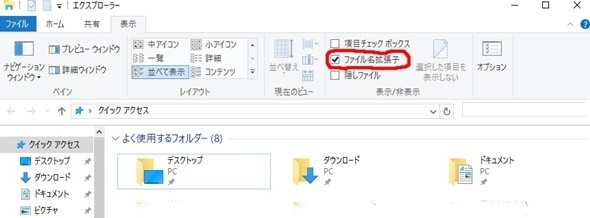

OSなどソフトを最新のものに更新するほかに、Windowsで拡張子を表示することです。アイコンの絵だけで判断すると危険な「.exe」も開いてしまうことがあります。組織でしっかり教育した方がいいでしょう。アンチウイルス製品はブラウザ利用時にリアルタイムでウェブページのスクリプトをチェックする機能が必須。あとは動きだけでウイルスかどうか判断して止める「ふるまい検知」もないといけません。セキュリティソフト会社に情報を送ることで製品の質が向上します。オフラインでのバックアップも重要です。NAS(ネットワーク接続ハードディスク)などオンラインでは攻撃で狙われます。

Q.ランサムウェアに感染してしまったら。

今回の種類であれば身代金支払い期限の1週間以内に1度も再起動していなければ復号キーが手に入る方法も公開されているので、あわてないで専門家に相談すること。身代金を払ってもデータが戻る可能性は低く、犯罪を繰り返させる温床になります。絶対に払ってはいけません。攻撃者の研究力はすごく、これからも脅威がなくなることはないでしょう。基本対策を徹底することが安全につながります。

(了)

リスク対策.com:斯波 祐介

- keyword

- ランサムウェア

- サイバーセキュリティ

- カスペルスキー

ランサムウェアと最新セキュリティ情報の他の記事

おすすめ記事

-

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2026/05/05

-

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/04/28

-

-

-

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

-

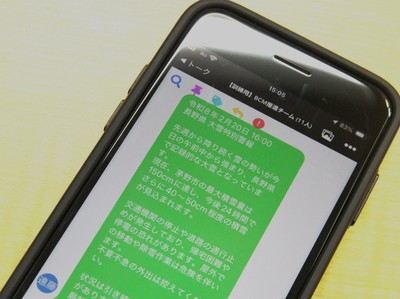

スマホ通知が号令、災害の初動対応訓練を開発

半導体製造装置大手の株式会社ディスコ(東京都大田区)は、平時のコミュニケーションツールを使ったさまざまな危機事案に対応できる初動対応訓練の仕組みを開発し、実践を続けている。メンバーが、危機を発生させる運営チームと対応チームに分かれ、業務中に突発的に危機事案を模擬的に発生させるとともに、通知を受け取ったチームは、即座に、訓練を開始する。リアリティーを追求した結果、たどり着いた手法だ。

2026/04/20

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方