2016/12/14

講演録

2016年11月16日開催

11月16日、独立行政法人と特殊法人の情報セキュリティ担当者向けにサイバーセキュリティ対策セミナー(主催:TIS株式会社)が開催された。

事案対処やペネトレーションテスト(侵入テスト)などを専門とする内閣サイバーセキュリティセンター(NISC)の上席分析官の仲間力氏は「日本のセキュリティを高めていきたい」と意気込みを語った。

仲間氏は、独立行政法人などの組織に求められるセキュリティ対策の基本を説明し、まず、約125万人の個人情報が流出した日本年金機構の事件がきっかけになり10月に一部改正されたサイバーセキュリティ基本法を解説。

それまでNISCの原因究明調査や監視の対象外だった独立行政法人や特殊法人、認可法人が含まれるようになり、日本年金機構のほかにもマイナンバーを管理する地方公共団体情報システム機構などの指定された9法人がNISCの対象に新たに加わったと説明。また、サイバーセキュリティを強化するために新たに制度化された国家資格の情報処理安全確保支援士を紹介した。

このように国としてのサイバーセキュリティ対策は進むが、アップデートを繰り返すサイバー攻撃。仲間氏が最近の目立ったサイバー攻撃として紹介したのはマルウェアのMIRAIだ。

この秋にネットワークカメラやレコーダーなどのIoT機器を利用して、かつてない規模のDDoS攻撃の威力を見せつけたMIRAIは、IoT時代のDDoS攻撃対策の難しさを示唆している。また、侵入手法はますます巧妙さをましており、侵入発見が難しくなっている。

このような状況の中、仲間氏は「だからこそ我々の防御技術を発展させないといけない」と主張した。特に、ネットワークの出入口のみならずエンドポイントにおける攻撃検知を可能にする態勢を整備しつつ、脅威情報の活用を含む、機械学習やクラウドなどの技術を組み合わせた防御能力の向上を目指すべきであると語った。

また、CSIRTの重要性が認知されてきてはいるが、仲間氏が憂慮するのは、組織内のセキュリティ体制が「アリバイ」として体裁だけ整えたものになること。「有事に即応できる、組織の実態に合った体制の確立が重要」と注意を促した。

被害の最小化にサイバー攻撃を受けた後の「素早い対応が不可欠」としたのはTISの公共事業本部公共事業部公共ITサービス営業部シニアエキスパートの林伸哉氏。

標的型攻撃メールで個人情報などが漏洩した富山大学水素同位体科学研究センターで起きた例を挙げ、問題視したのがマルウェアの感染に半年も気づかなかった点や、正確な状況把握と手当、また、インシデント発生時の組織内CSIRTでの速やかな情報共有と対応状況の把握に関する重要性も繰り返し強調した。

日本セキュリティ監査協会(JASA)の公認情報セキュリティ主席監査人で同協会の事務局長を務める永宮直史氏は情報セキュリティ監査を健康診断に例え、「的外れな治療では病気が治らないように、監査で自分たちの情報セキュリティ対策を適切に評価できない」と機能しないセキュリティ対策を生む危険性を指摘した。

特にガイドラインなどに基づくと全方位のセキュリティ対策になりがちだが、組織の実態に合わない対策は過度な負担になり長続しない。ときにはルールの抜け穴が常態化するリスクもあり、変化するサイバー攻撃にも柔軟に対応できなくなってしまう。「組織の身の丈にあった対策が重要」と永宮氏は語る。

監査への抵抗はその意義やメリットが理解されないこともあるが、それは現場レベルでみると対策自体が不合理であるケースもある。サイバーセキュリティは組織内の最も弱いところから破綻する。

だからこそ、最高情報セキュリティ責任者は組織のセキュリティ水準を左右する「弱点」をマネジメントできるように、監査で活用して現場と適切なコミュニケーションをとり、リスク認識を共有することが重要だと永宮氏は訴えた。

(了)

講演録の他の記事

おすすめ記事

-

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/04/28

-

-

-

サプライチェーン対策「行っていない」が49.7%~BCP策定状況は頭打ち、実効性に課題~

内閣府は、令和7年度における「企業の事業継続及び防災の取組に関する実態調査」についての結果を発表した。2007年度から隔年で実施しているもので前回の令和5年度時点での調査以来となる。それによると、近年災害時などで課題になっているサプライチェーンの対策について、「サプライチェーン強靭化への取組を行っているか」との設問に対し、「行っていない」が49.7%と最も高く、次いで「行っている」が25.9%、「現在検討中」が20.7%となった。

2026/04/26

-

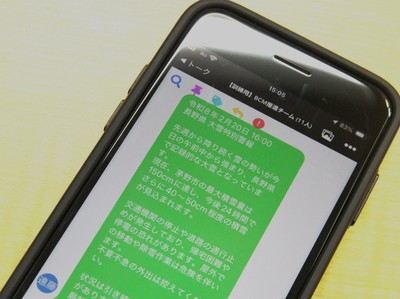

スマホ通知が号令、災害の初動対応訓練を開発

半導体製造装置大手の株式会社ディスコ(東京都大田区)は、平時のコミュニケーションツールを使ったさまざまな危機事案に対応できる初動対応訓練の仕組みを開発し、実践を続けている。メンバーが、危機を発生させる運営チームと対応チームに分かれ、業務中に突発的に危機事案を模擬的に発生させるとともに、通知を受け取ったチームは、即座に、訓練を開始する。リアリティーを追求した結果、たどり着いた手法だ。

2026/04/20

-

-

-

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方