2017/05/11

ランサムウェアと最新セキュリティ情報

サイバー攻撃の最新動向

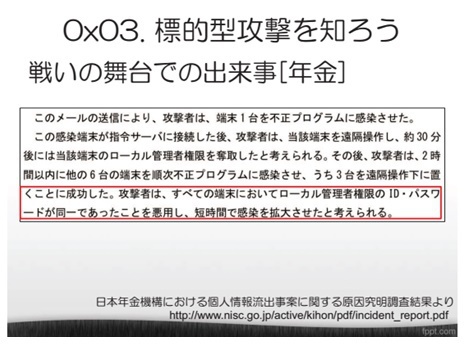

では、攻撃を受けた組織のネットワークの中では何が行われていたのでしょうか。日本年金機構でマルウェアが短時間に拡散した原因は、全ての端末でローカル管理者権限のID、パスワードが同じだったこと。つまり1つのID、パスワードを盗み出すことで全ての乗っ取りができる状態だったわけです。

一方、JTBは各パソコン間でWindowsの共有フォルダ設定が有効になっていたため、そこを伝ってマルウェアの感染が拡大したと発表しています。日本年金機構の件で大騒ぎになったにも関わらず同様の方法で被害は拡大しました。

しかし、決してJTBがずさんだと言っているのではありません。皆さんも自分の組織に戻り、ローカル管理者権限がどうなっているか確認してください。共通にしている組織が多いはずです。分かっているけど対策できていない初歩的なこと。それを攻撃者は知って狙っているわけです。情報セキュリティレベルの向上にお金をかける以前にできること、やること、やり残していることはたくさんあるはずです。

重要なのは、商品の棚卸しのように情報セキュリティの土台となる情報の管理です。自分たちが使っている情報の管理が煩雑になっていたらセキュリティは成り立ちません。情報管理ができていれば無駄な費用も削れますし、結果的に守る範囲を小さくできます。情報管理で守りたいものがわかります。それが基本です。基本をおろそかにしてはいけません。

標的型攻撃の対策に最新、最先端、高度などの枕詞がついているものをよく見かけます。それに目を奪われて足元がぐらつかないように、基本にもう一度目を向けてください。

(了)

ランサムウェアと最新セキュリティ情報の他の記事

おすすめ記事

-

顧客の安全と安心をAIと人のアシスタンスサービスで追求

JTBグローバルアシスタンス(東京都千代田区)は、渡航先でのけがや荷物の紛失、言語の壁など、海外旅行に関わるトラブルを包括的にサポートしてきた。昨今では地政学リスクの高まりに応じ、自社の危機管理ソリューションを生かした出張者や駐在員の安全確保にも注力している。創業35年を機に、AIと人間、それぞれの長所を組み合わせたハイブリッド型サービスの展開を目指す。混沌(こんとん)とした時代の中、海外旅行に伴うリスクを低下させ、旅行者の安全をどのように確保するのか。鈴木章敬代表取締役社長に話を聞いた。

2026/05/19

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/05/19

-

-

-

-

追跡調査中のハンタウイルス感染症原因ウイルスにはどんな特徴が?

世界保健機関(WHO)が5月4日に大西洋を航行中のクルーズ船で乗客3人が死亡し、ハンタウイルスの感染が疑われると発表した。その後、日本人1人を含む乗員と乗客はスペイン領テネリフェ島で下船。各国で追跡調査が行われている。ハンタウイルスは、いったいどんなウイルスなのか。ハンタウイルスに詳しい北海道大学大学院の苅和宏明特任教授に聞いた。

2026/05/14

-

-

-

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方