2019/08/05

企業よ、サイバーリスクに備えよ

WannaCryと内部拡散について

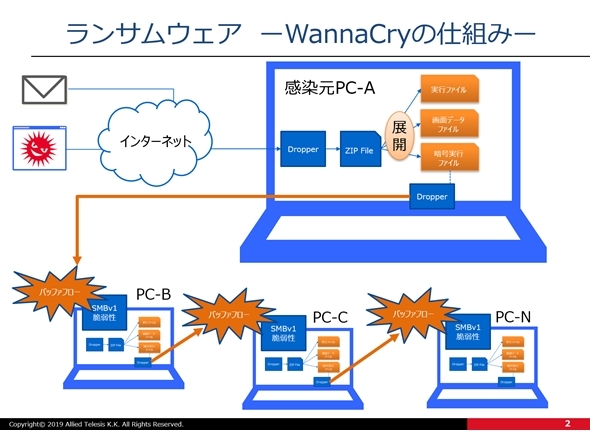

2017年に猛威を振るったWannaCryなどはランサムウェアというマルウェアの一種です。ランサムウェアというのは利用者PCのハードディスクなどを暗号化し、アクセス制限をかけてしまいます。そのアクセス制限を解除する、身代金の要求を対象PCに表示するといったマルウェアです。下記にランサムウェアWannaCryの仕組みを簡単に記載しました。

このWannaCryは感染したPCだけではなく、周囲のPCまでも感染させるといった悪質な特徴を持っています。その仕組みについて説明していきましょう。

(1)感染元のPCが何かしらの要因(メール添付の実行ファイル、悪質サイトアクセス)にて、WannaCryの展開元となる「Dropper」というものをPCに取り込みます。

(2)このDropperは感染PCを制御不能にさせるための必要ファイル、暗号化実行ファイル、ランサム表示データファイル、言語ファイルなどをPCに展開します。

(3)展開されたPCのハードディスクは暗号化され、同時にスクリーンに対し身代金要求の画面と支払期限までのタイマーなどを表示し、キーボードなどユーザインターフェースからの入力などを不能にさせ、PCが制御できなくなる状態にします。

(4)(3)と同時に他のPCを感染させるためのDropperを作成し、感染対象PCを探します。この時、利用されるプロトコルがWindowsのファイル共有プロトコルSMB(Server Message Block)です。

(5)感染はこのプロトコル:SMBv1の脆弱性を突いてきます。上の図の場合、PC-BのSMBv1の脆弱性を突いてバッファオーバーフロー(*)という手法を用いてPC-Bにバックドアを仕掛け、Dropperを取り込ませます。

(6)その後の処理は上記(1)~(5)の繰り返しで感染PCを増やしていきます。

(*)バッファオーバーフロー:本来のプログラムが制御できない領域を作り出すこと

このように、ランサムウェアの感染でポイントとなるのは、「脆弱性を突いた攻撃」なのです。SMBv1の脆弱性というサーバーの特定リクエストを処理する際、バッファオーバーフローを起こさせ、バックドアを仕掛け、リモート操作を行えるようにします。この脆弱性を解決するパッチファイルはMS17-010というものが既に出ています。このパッチファイルを適応すれば感染は広がりませんでした。

- keyword

- 内部感染

- サイバー攻撃

- サイバーセキュリティ

- ランサムウェア

- WannaCry

企業よ、サイバーリスクに備えよの他の記事

- 最終回:サイバー攻撃対応演習の実施

- 実際に情報インシデントが起きた想定演習

- 人・組織で行うサイバーセキュリティ対策

- LANシステム診断サービスについて

- 企業内感染の脅威、自分の端末が踏み台に

おすすめ記事

-

追跡調査中のハンタウイルス感染症原因ウイルスにはどんな特徴が?

世界保健機関(WHO)が5月4日に大西洋を航行中のクルーズ船で乗客3人が死亡し、ハンタウイルスの感染が疑われると発表した。その後、日本人1人を含む乗員と乗客はスペイン領テネリフェ島で下船。各国で追跡調査が行われている。ハンタウイルスは、いったいどんなウイルスなのか。ハンタウイルスに詳しい北海道大学大学院の苅和宏明特任教授に聞いた。

2026/05/14

-

中澤・木村が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2026/05/12

-

-

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2026/05/05

-

-

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方